¿Cómo ayuda Threat Intelligence en la gestión de vulnerabilidades?

Las protecciones y la capacidad de seguridad de la información evolucionan a la par de la tecnología. Así mismo los métodos y tipos de ataque, así como sus técnicas y tácticas también evolucionan en el tiempo. Haciéndose de esta manera una amenaza muy grande para aquellas compañías que no están preparadas para estas nuevas amenazas.

Relacionado a este campo es donde entra la inteligencia de amenazas, la cual consiste en la información que una organización utiliza para entender las amenazas que se encuentran en su organización, las que se enviaran en el futuro o se dirigen actualmente a la organización. Esta información es de carácter preventivo y se utiliza para preparar a la organización a evitar diferentes tipos de ataques que podrían ser utilizados para obtener sus recursos valiosos.

Vivimos en un mundo en el que la información es poder, en el que tener información de diferentes fuentes confiables puede ser la diferencia entre que nuestra compañía caiga de rodillas ante un ataque cibernético o por el contrario que esté prevenida para esto. La inteligencia de amenazas puede ayudar a las compañías a adquirir un conocimiento valioso sobre estas amenazas, para de esta manera poder crear mecanismos de defensa realmente efectivos y mitigar los riesgos que podrían ser los pasillos por los cuales estos ataques puedan producirse. Teniendo la capacidad de defendernos de manera más proactiva, hacia diferentes tipos de ataques dirigidos.

¿Por qué es importante la inteligencia de amenaza?

Las herramientas de inteligencia de amenazas recopilan datos sobre los actores o amenazas (IoC), a través de varias fuentes de datos. Luego esta información es analizada y filtrada para producir informes sobre diferentes tipos de amenazas, proporcionándonos información que puede ser utilizada para brindar soluciones preventivas y automáticas para la defensa de nuestra organización. Siendo el propósito principal: brindar información oportuna a las compañías sobre los riesgos de las amenazas persistentes avanzadas, las amenazas de día cero y las vulnerabilidades, y poder mostrar el camino para protegernos contra estas.

Implementada de manera efectiva, las soluciones de inteligencia de amenazas pueden ayudarnos a lograr los siguientes objetivos:

- Asegurarnos de mantenernos actualizados sobre el volumen de amenazas, incluyendo métodos, vulnerabilidades explotadas, objetivos y atacantes.

- Ayudarnos a ser proactivos más que reactivos en lo que concierne a ciberseguridad

- Prevenirnos ante nuevas amenazas que podríamos tener en nuestra compañía y prepararnos para protegernos contra estas.

¿Cuáles son los indicadores de compromiso (IoC) más comunes?

- Direcciones IP, URLs y nombres de dominio, como podría ser el caso de un malware dirigido hacia un equipo interno, tratando este de comunicarse con una amenaza conocida.

- Dirección de correo, subject del correo, links y adjuntos. Un ejemplo puede ser un intento de phishing en el cual se intente vulnerar a un usuario, el cual por accidente haga click en algún link o archivo y empiece a ejecutarse actividad maliciosa.

- Llaves de registro, nombres de archivos, hashes de archivos, y DLLS. Como por ejemplo sería un ataque de un host externo que ya ha sido marcado por comportamiento malicioso o que ya está infectado.

- Las fuentes de información sobre amenazas de “open source” pueden ser extremadamente valiosas, si utiliza las adecuadas. Si bien estas colecciones son abundantes, hay algunas que son mejores que otras. Entre las más recomendadas se encuentran las siguientes:

Autofocus:

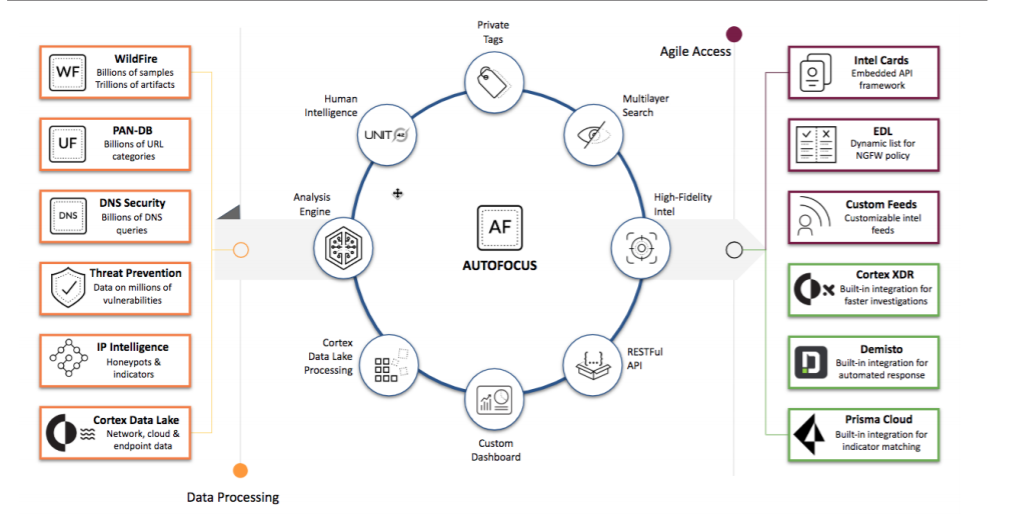

El servicio de inteligencia de amenazas contextual AutoFocus, nos permite tener una visibilidad única de ataques crowdsourcing de la huella más grande de la industria. Así mismo nos permite enriquecer la base de datos con los hallazgos de los investigadores de amenazas de la unidad 42. Sin embargo, uno de los puntos más fuertes de Autofocus es la capacidad de poder integrar inteligencia de amenazas en las herramientas existentes de los analistas para acelerar significativamente la investigación, prevención y respuesta.

Imagen 1. Arquitectura de autofocus

Con Autofocus puedes obtener:

- Inteligencia cuidadosamente seleccionada para cada amenaza: Enriquecer cada amenaza con el contexto más profundo brindado por la Unidad 42, analizando de manera meticulosa los datos de amenazas en el mundo para descubrir y proporcionar una investigación en profundidad sobre adversarios, familias de malwares y campañas de ataque.

- Visibilidad del panorama actual de amenazas: Nos permite obtener una visibilidad profunda del panorama de amenazas de nuestra organización. Pudiendo crear paneles y widgets personalizados para comparar nuestra postura de seguridad con la del resto de la industria.

Trend Micro

Trend Micro ™ Smart Protection Network ™ ofrece inteligencia de manera proactiva sobre amenazas globales y contra amenazas de día cero para garantizar la protección de tus datos. Esto con la finalidad de poder eliminar estas amenazas antes de que puedan causar algún daño.

Estos son unos ejemplos de herramientas poderosas que puedes utilizar para transformar tu organización de ser reactiva en temas de ciberseguridad, a una empresa preocupada por el mundo cambiante de la ciberseguridad y preparada para crecer de manera segura y confiada. Decisiones que pueden marcar una gran diferencia en el rumbo de una organización.

Gabriel Franco

Recent posts