Seguridad de la información: 7 Errores comunes

Descubre cuáles son los errores más comunes que ponen en riesgo la seguridad de la información, y cuáles los consejos de nuestros expertos para evitarlos.

La cantidad de información que fluye por internet incrementa exponencialmente a lo largo de los años, y con ello, la cantidad de ataques y exfiltración de información sensible, también ha presentado un aumento año a año. Los ataques son cada vez más sofisticados y focalizados, haciendo gala de un número importante de técnicas para poder vulnerar nuestra organización.

Gracias al crecimiento de dichos ataques, se presentan escenarios donde la información (tanto propia, como de nuestros clientes) se convierte en la moneda de cambio más valiosa para estos atacantes. Debido a esto, la seguridad de la información pasa a tener una importancia inmensa para grandes y pequeñas organizaciones.

En relación a lo antes mencionado, considero importante realizar una pregunta ¿Estamos siguiendo las mejores prácticas para reducir la superficie de estos ataques?

El motivo del presente artículo es el de poder mencionar diferentes errores comunes que suelen comentarse en la protección de datos. Y más importante aún, que pueden marcar la diferencia para tu organización.

7 errores que ponen en riesgo la seguridad de la información

1- No encriptar las bases de datos

Almacenar y/o transferir datos sin cifrado o a través de cifrados débiles, deja a disposición pública tu información. Dando de esta manera una ventaja para la decodificación de la información por parte de los atacantes.

En este orden de ideas, es recomendable utilizar SSL TLS v1.2 o superior, utilizando los cifrados recomendados para dichas versiones.

2- Contraseñas débiles

Las contraseñas son una de las formas más básicas de seguridad y su uso puede resultar muy efectivo si se gestiona de una manera adecuada. Sin embargo, cuando las contraseñas no siguen las normas básicas de seguridad se pueden convertir en una vulnerabilidad, como lo son las contraseñas genéricas y comunes. Asimismo, compartir contraseñas aumenta las posibilidades de que caigan en las manos equivocadas.

Como recomendación para este punto considero oportuno, tener habilitada directivas de contraseñas (Complejidad mínima para contraseñas), la cual evite el uso de información personal como nombres, apellidos, así como otra información personal del usuario que pueda ser obtenida por medios de tercera vía.

Utilizar una combinación de letras minúsculas, mayúsculas, así como caracteres especiales; es esencial para poder darle mayor seguridad a las contraseñas de los usuarios, esto te permite tener mayor protección de los datos de los usuarios.

<< Políticas de Protección de la Información y de los Datos en Colombia >>

Como recomendación adicional, considero fundamental el manejar a nivel de la organización una política de cambio de clave, en la que al usuario se le solicite un cambio de clave cada 90 días para poder mantener contraseñas fuertes y actualizadas que permitan mayor seguridad a nivel de la organización.

3- Ignorar las normas de seguridad

Conocer y aplicar las normas legales del entorno laboral en el que nos manejamos para no incurrir en fallas que puedan ser de ventaja a los delincuentes para saltarse los sistemas de seguridad.

4- Software y sistemas operativos desactualizados

Las amenazas evolucionan diariamente, crecen, mutan y se expanden, y los profesionales de la ciberdelincuencia encuentran nuevas formas de explotar estas debilidades.

Por lo que no es conveniente permanecer con la versión de un software que tiene vulnerabilidades, bugs y otras potenciales debilidades que pueden ser corregidas en versiones posteriores.

En este orden de idea recomendamos mantener la versión de los sistemas operativos, así como de aplicaciones actualizados.

Constituye una acción primordial el mantenerse informado a través de portales de confianza, como lo son este blog, como también puede serlo entes relacionadas a reportar vulnerabilidades a nivel de SO o aplicativos, que pueden utilizarse para explotar vulnerabilidades y ganar acceso a los equipos, pudiendo así acceder a nuestra organización y poder iniciar la cadena de un posible ataque.

5- Sistema de respaldo o copias de seguridad ineficaces

La pérdida de datos sensibles es un gran perjuicio que puede afectar la operatividad de una organización. Puede generar pérdidas económicas a las empresas y hasta afectar la actividad profesional de uno o más usuarios. Por lo que una buena práctica sería llevar los respaldos al día, de manera segura y sincronizada.

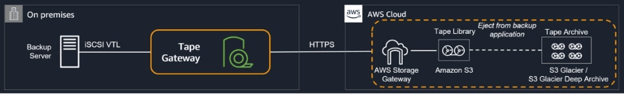

En este sentido consideramos oportuno el poder contar con respaldos de forma local, así como contar con respaldos a nivel de un ambiente seguro como lo es la nube de AWS, el cual maneja a través de una integración de servicios como lo son Amazon S3, AWS Storage Gateway, entre otros, que permiten poder almacenar cintas (respaldos) de manera frecuente en la nube, y el método de pago es flexible dependiendo del tiempo de recuperación y cantidad de información almacenada.

Figura 1. Modelo de proceso de backup automático a través de AWS Storage Gateway

En este modelo se muestra un proceso de backup automático a través de un volumen de AWS Storage Gateway, el cual es el Tape Gateway. Este nos permite a través de cintas físicas, poder enviarlas a AWS y convertirlas en cintas virtuales para optimizar y automatizar el proceso de respaldos de información, pudiendo de esta manera brindar mayor seguridad a nuestra información, a través de plataformas de pagos flexibles (permitiéndonos almacenar 1GB de información por menos de dos centavos al mes), basadas en tu necesidad.

<< Políticas de seguridad en la nube: ¿Cómo comenzar? >>

6- Evitar el envío de información sensible a través de sitios web inseguros

Controlar de manera proactiva dónde es posible compartir información corporativa, evitando que esta información pueda ser enviada a sitios que se consideran no autorizados o inseguros para el envío de dicha información.

Por ejemplo, a nivel de los equipos Palo Alto Networks, esta funcionalidad puede ser lograda a través de la funcionalidad de Credential Phishing Prevention. Con la que a través de la integración de User-ID con el filtrado de URL, se puede restringir el envío de dicha información.

7- Poca concienciación sobre seguridad

La puerta de entrada más fácil para la introducción de malware en un sistema es desde dentro, contando con la colaboración involuntaria del usuario (Insider Attacker). La falta de concienciación o incluso el desconocimiento de amenazas pueden hacer el trabajo muy fácil para aquellos que traten de corromper datos personales.

<< Cómo impulsar una cultura de ciberseguridad de tu empresa>>

Esperamos que desde ahora, y con el conocimiento de estos errores comunes, puedas empezar a implementar mejores prácticas de ciberseguridad en tu organización.

Cuenta con el apoyo de NETDATA INNOVATION CENTER, para ayudarte a potenciar tu organización en el área de ciberseguridad e innovación tecnológica.

Gabriel Franco

Recent posts