¿Buscas una protección robusta y avanzada para mantener alejados a los ciberdelincuentes? Implementando Threat Intelligence y Threat Hunting lograrás tenerla.

Escrito por: Francis Parra

Existen diferentes enfoques para aumentar las defensas de ciberseguridad de una organización contra atacantes. Dos de ellas son las conocidas como Threat Intelligence y Threat Hunting.

Aunque ambas aportan valiosos resultados en la estrategia de ciberseguridad de las organizaciones, es importante destacar que son dos metodologías completamente diferentes, pero que al complementarse pueden generar resultados aún más valiosos.

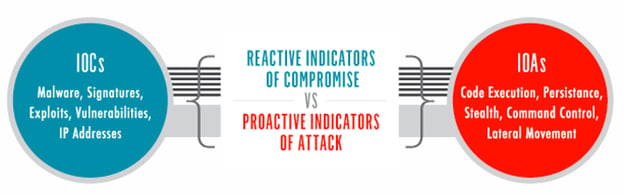

La inteligencia de amenazas, Threat Intelligence, es el resultado del enriquecimiento de los datos que se recopilan, procesan y analizan para comprender las causas, motivos, objetivos y comportamientos de ataque de los ciberdelincuentes.

Mientras que la cacería de amenazas, Threat Hunting, se trata de una búsqueda proactiva de amenazas internas o externas que permite identificar las amenazas cibernéticas que acechan sin ser detectadas en la red de las organizaciones, incluso es posible identificar intrusos en la red que hayan evadido defensas sin ser detectados.

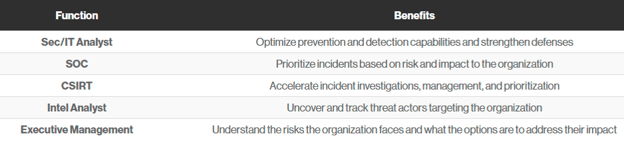

La inteligencia de amenazas beneficia a las organizaciones de tal manera que al enriquecer los datos de amenazas para entender mejor cómo actúan sus atacantes, adquieren la habilidad para responder más rápido a los incidentes y adelantarse de manera proactiva al próximo movimiento de un ciberdelincuente.

Para las pequeñas y medianas empresas - PYMES, estos datos si son bien utilizados les ayudan a alcanzar un nivel de protección que económicamente hablando estaría fuera de su alcance.

Por otro lado, las empresas con grandes y robustos equipos de seguridad pueden reducir costos y las habilidades requeridas al aprovechar los datos resultados de inteligencia de amenazas y hacer que sus analistas de seguridad sean más efectivos.

Algunas de las ventajas de la inteligencia de amenazas son las siguientes razones:

<<Podría interesarte: ¿Cómo ayuda Threat Intelligence en la gestión de vulnerabilidades? >>

El Threat Hunting, a diferencia del Threat Intelligence, siempre va a tener como enfoque inicial la idea de que ya hay una vulnerabilidad explotada, o un intruso dentro de la red, en otras palabras, que la organización ya se encuentra expuesta, por lo tanto, siempre el primer objetivo va a ser encontrarlo.

Una vez un atacante es infiltrado en la red de una organización, pueden pasar hasta meses de permanencia sin que nadie lo note, ganando tiempo para recolectar información, buscar datos confidenciales incluso credenciales para poder moverse lateralmente en el entorno.

De esta manera el atacante logra evadir la detección y cualquier control de seguridad que tenga una organización.

Muchas de las compañías no poseen las capacidades y habilidades de detección avanzadas que son necesarias para evitar que las amenazas persistentes avanzadas permanezcan en la red.

Es por eso que la cacería de amenazas es un componente esencial de cualquier estrategia de defensa en ciberseguridad.

La cacería de amenazas se está volviendo cada vez más importante a medida que las empresas buscan mantenerse a la vanguardia de las últimas amenazas cibernéticas y responder rápidamente a cualquier ataque potencial.

Ilustración 2. Requisitos para una efectiva cacería de amenazas.

<<Conoce más: ¿Cómo hacer Threat Hunting?>>

Al realizar una cacería de amenazas, como se asume que los atacantes ya están en el sistema, se inicia una investigación para encontrar un comportamiento inusual que pueda indicar la presencia de actividad maliciosa.

Para esto se pueden tomar 3 caminos:

Los tres enfoques, en especial el último, representan un esfuerzo impulsado por humanos que combina recursos de inteligencia de amenazas con tecnología de seguridad avanzada, para proteger de manera proactiva los sistemas y la información de una organización, e identificar oportunamente amenazas latentes.

Netdata es reconocido como uno de los mejores partner de servicio de ciberseguridad en todo el mundo, nombrado por fabricantes líderes del mercado. Nuestro talentoso equipo respalda una amplia gama de servicios de seguridad de red y nube, servicios de identidad, implementación de tecnología, gestión de amenazas y respuesta a incidentes de ciberseguridad.

Todos los derechos reservados © Netdata 2024 | Políticas de seguridad | Política para el manejo de datos personales | Política de calidad