¿Cómo se garantiza la seguridad de datos en la nube?

Escrito por: Santiago Rangel

Los servicios en la nube garantizan la protección de los datos a través de una serie de mecanismos y herramientas. En este artículo te mencionamos cómo lo logran.

Actualmente, imaginar un mundo sin el cómputo en la nube es imposible. Poder implementar en cuestión de minutos un servidor de alto procesamiento y, a su vez, eliminarlo si ya no se requiere son actividades del día a día en nuestras organizaciones. Tomando en consideración, que solo se va a cobrar el tiempo que estuvo en funcionamiento dicho servidor.

Sin embargo, muchas empresas presentaban dificultades ante la implementación de su infraestructura o subir su información sensible a la nube.

<<< 5 riesgos en la nube y cómo gestionarlos >>>

Esta barrera se logró vencer gracias a que los proveedores de servicios de nube han trabajado para evitar los riesgos del cómputo en la nube, manteniendo su información igual de segura en la nube que on-premise, a través de varios servicios que brindan cada uno de ellos, como lo sería: AWS (Amazon Web Service), Microsoft Azure, GCP (Google Cloud Platform).

A continuación conoce más sobre la oferta de servidores cloud que existe actualmente, como funcionan y cómo aseguran la protección de tu información en la nube.

Servidores On-Premise

La nube se ha vuelto una opción tan segura que algunas compañías optan por tener sus servidores on-premise, debido a que ya han invertido en su infraestructura y prefieren tener los backups guardados en la nube, tanto de los servidores como de la información sensible.

¿Por qué eligen esta alternativa? Los proveedores de nube brindan soluciones confiables, con alta disponibilidad y mantienen la integridad de la información.

Para ejemplificar lo que un servidor on premise puede hacer, hablemos sobre la oferta que AWS ofrece.

AWS brinda muchos servicios para realizar backups en la nube como por ejemplo el Storage Gateway, en donde se establece una pasarela de comunicación entre la sede on-premise y AWS.

Esta herramienta se recomienda a cualquier compañía que quiera tener un sistema de backup seguro, ya que la información que se almacena en AWS es también guardada en otro servicio llamado S3 Bucket, el cual consta con cifrado simétrico y protege la información at rest.

AWS proporciona la oportunidad a los usuarios de manejar sus propias llaves on-premise o usar llaves que son gestionadas desde su plataforma usando AES-256.

Es importante recalcar que los métodos de cifrado que usa AWS están validados por la FIPS 140-2 para la confianza del usuario. Además, el envió información desde la red on-premise hacia AWS está encapsulada con túneles IPsec para el Direct Connect o incluso usando el mismo internet con el protocolo TLS v1.2 en adelante.

Figura 1. Funcionamiento de AWS Storage Gateway

Infraestructura Completa en la Nube

Gracias al gran crecimiento del cómputo en la nube también nos hemos encontrado empresas que han podido montar su infraestructura completa en la nube.

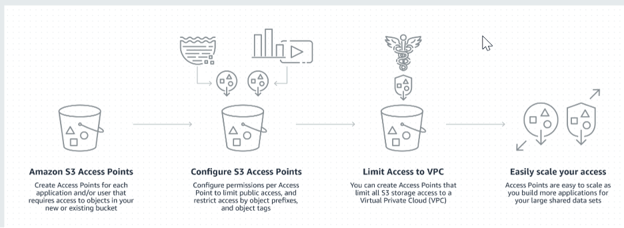

Estas compañías han aprovechado las ventajas adicionales que tiene el S3 para ser mucho más seguros y más viables a nivel de costo que cualquier implementación de servicio de almacenamiento on-premise.

Dentro del triángulo de seguridad (confidencialidad, integridad y disponibilidad) tenemos que S3 consta con una durabilidad muy alta del 99.999999999%, lo que nos asegura que el objeto almacenado no sea eliminado o perdido por AWS.

Además, brinda una disponibilidad del 99.99% dando la seguridad que el objeto confiado a AWS esté disponible siempre cuando se necesite. Por esta razón, el cómputo en la nube es mucho más confiable para administrar la información sensible y aumentar el uso de ella.

<<< Conoce más: Beneficios y riesgos de cómputo en la nube >>>

Entre la cadena de seguridad también se logra dar integridad a través de versiones del archivo, de manera que, si el archivo es cambiado, se tiene también el anterior para poder recuperar cualquier error causado.

Así mismo, se puede proteger con MFA (Multi Factor Authentication) el eliminar cualquier objeto del S3 Bucket. Esto se refuerza con un sistema de políticas de data owner que tiene AWS, el cual solo aquellos que tengan permisos de eliminar información en el bucket puedan hacerlo, y así mismo controlar quienes pueden escribir y leer el archivo.

Figura 2. Almacenamiento en S3

Servicio Cloudfront

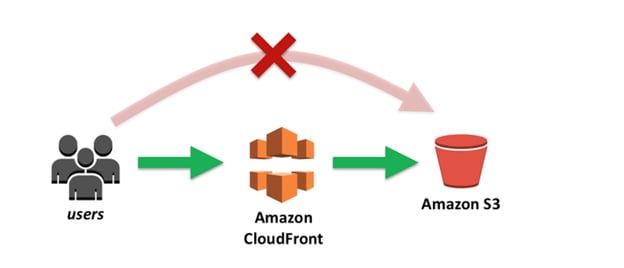

Un servicio que puede ser integrado con S3 es el de Cloudfront, el cual es un content and delivery network que brinda AWS con funcionalidades como:

-

- Uso de URL o cookies firmadas para limitar por usuario el acceso a tu contenido en S3.

- Uso de un WAF que brinda AWS para restringir acceso a IPs, querys que no sean válidas, entre otras cosas.

- Restricción geográfica para que ciertos países puedan ver un contenido específico.

Cloudfront cumple con la confidencialidad, integridad y disponibilidad de los servicios que se publican por cloudfront. Además de integrarse con S3, se puede integrar con WAF (Web Application Firewall) como se mencionó anteriormente, Application Load Balancer, Lambda entre otros.

La comunicación con Cloudfront es con TLSv 1.2, aprobado por FIPS 140-2. Este tipo de servicio a impulsado a páginas como Netflix, ya que solo los usuarios que hayan pagado la suscripción y dependiendo de la suscripción pueden acceder a cierto contenido con las URLs y Cookies firmadas.

Figura 3. Amazon Cloudfront

Servicios KMS y HSM

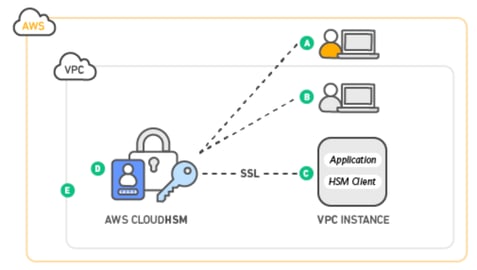

Hasta ahora hemos visto como AWS brinda servicios que, al estar integrados, aportan una seguridad muy robusta. Sin embargo, es importante aclarar que todo esto se logra por dos servicios que son transversales en AWS: KMS (Key Management Service) y HSM (Hardware Security Module).

A través del servicio Key Management Service, se pueden administrar y crear llaves para poder cifrar todo el contenido que se maneja con los servicios nativos de AWS como lo son: EBS, RDS, S3, entre otros. Se debe tener en cuenta que todos los servicios que puede proteger KMS se manejan por API.

Con Hardware Security Module, se pueden administrar llaves privadas a través de políticas en equipos que no son nativos de AWS, como por ejemplo Firewalls Palo Alto Networks, Symantec Proxy, Checkpoint, etc. Esto se puede lograr, siempre y cuando se cumpla con la condición que tienen que estar en la misma VPC (Virtual Private Cloud).

Los servicios KMS y HSM nos permiten crear políticas y rotación de llaves, en caso de que se solicite por algún compliance que tengas que cumplir si administras tu infraestructura desde AWS. De manera que cuentes con la misma seguridad que tenías en on-premise.

Es importante destacar que también puedes utilizar los servicios de IAM (Identity Access Management), y AAA (Authentication, Authorization and Accountability) para la consola de configuración de AWS. A su vez, darles permisos a servicios como EC2 para tener acceso a otros servicios como S3 temporalmente.

Figura 4. Módulo de seguridad de hardware (HSM) administrado basado en la nube de AWS

Los proveedores de nube tienen servicios especiales que ayudan a las compañías que manejan información PII a cumplir con el estándar PCI-DSS. En el caso de AWS, puedes contar con AWS Macie, que es un servicio especial diseñado para controlar la información PII, pasando a través de S3 Buckets de diferentes cuentas y, que están integradas en una misma organización.

Una gran ventaja que tiene el servicio en la nube con respecto a la administración de la información es que tiene una disponibilidad elevada, como anteriormente se ha mencionado, es escalable y un bajo costo.

Para concluir, los servicios en la nube pueden brindarte seguridad de datos manejada tanto at rest, at transit, y en proceso.

Así mismo, te pueden proporcionar rotación de llaves y de claves, que es una herramienta principal para aplicar PKI, confidencialidad e integridad a los servicios que se manejan en la cuenta de AWS y en cualquier sistema en donde se maneje información sensible.

A la información pública, que no entra en la categoría sensible, se le puede brindar confidencialidad, en donde solo las personas autorizadas pueden acceder a el contenido. También puedes garantizar su integridad, asegurando que solo aquellos que tengan autorización puedan manipular los objetos como eliminar o escribir sobre la información si no está autorizado para ejecutar dichas acciones.

Gracias a todas las ventajas y capacidades mencionadas anteriormente los servicios en la nube se han convertido en el principal aliado para administrar la información sensible en nuestras compañías.